Compromisso do pacote Axios NPM: um mergulho profundo no ataque à cadeia de suprimentos

Compromisso do pacote Axios NPM: um mergulho profundo no ataque à cadeia de suprimentos

O recente comprometimento do pacote Axios npm causou ondas de choque na comunidade de desenvolvimento de software. Este ataque à cadeia de abastecimento, atribuído a um ator ameaçador do nexo da Coreia do Norte, destaca as vulnerabilidades nos nossos ecossistemas de software. De acordo com relatórios recentes, a violação do Axios é uma séria ameaça à segurança do software, necessitando de ação imediata para minimizar o raio da explosão.

Compreendendo o pacote Axios NPM

Axios é uma biblioteca JavaScript amplamente usada para fazer solicitações HTTP de navegadores e Node.js. A sua popularidade torna-o um alvo principal para agentes maliciosos que procuram explorar a cadeia de fornecimento de software. O recente comprometimento envolveu um agente de ameaça publicando uma versão maliciosa do pacote Axios no registro npm.

O vetor de ataque

O ataque ao pacote Axios foi meticulosamente planeado e executado. O ator da ameaça publicou primeiro uma versão limpa do pacote para estabelecer credibilidade. Depois de esperar 18 horas, atualizaram o pacote com código malicioso. Esse atraso permitiu que o pacote contornasse muitas ferramentas de segurança que sinalizam atividades suspeitas em contas sem histórico.

Etapas do Ataque

- Publicação inicial: O invasor publicou uma versão limpa do pacote Axios.

- Período de espera: O pacote permaneceu limpo por 18 horas para estabelecer confiança.

- Atualização maliciosa: o pacote foi atualizado com código malicioso.

- Exploração: os usuários que baixaram o pacote atualizado foram comprometidos.

Impacto do compromisso

O compromisso do pacote Axios tem implicações de longo alcance. Dada a sua utilização generalizada, o pacote malicioso pode afetar potencialmente milhares de aplicações e sistemas. O impacto inclui violações de dados, comprometimento do sistema e potencial propagação adicional do malware.

The Axios compromise is a wake-up call for the software development community. It highlights the need for robust security measures and continuous monitoring.

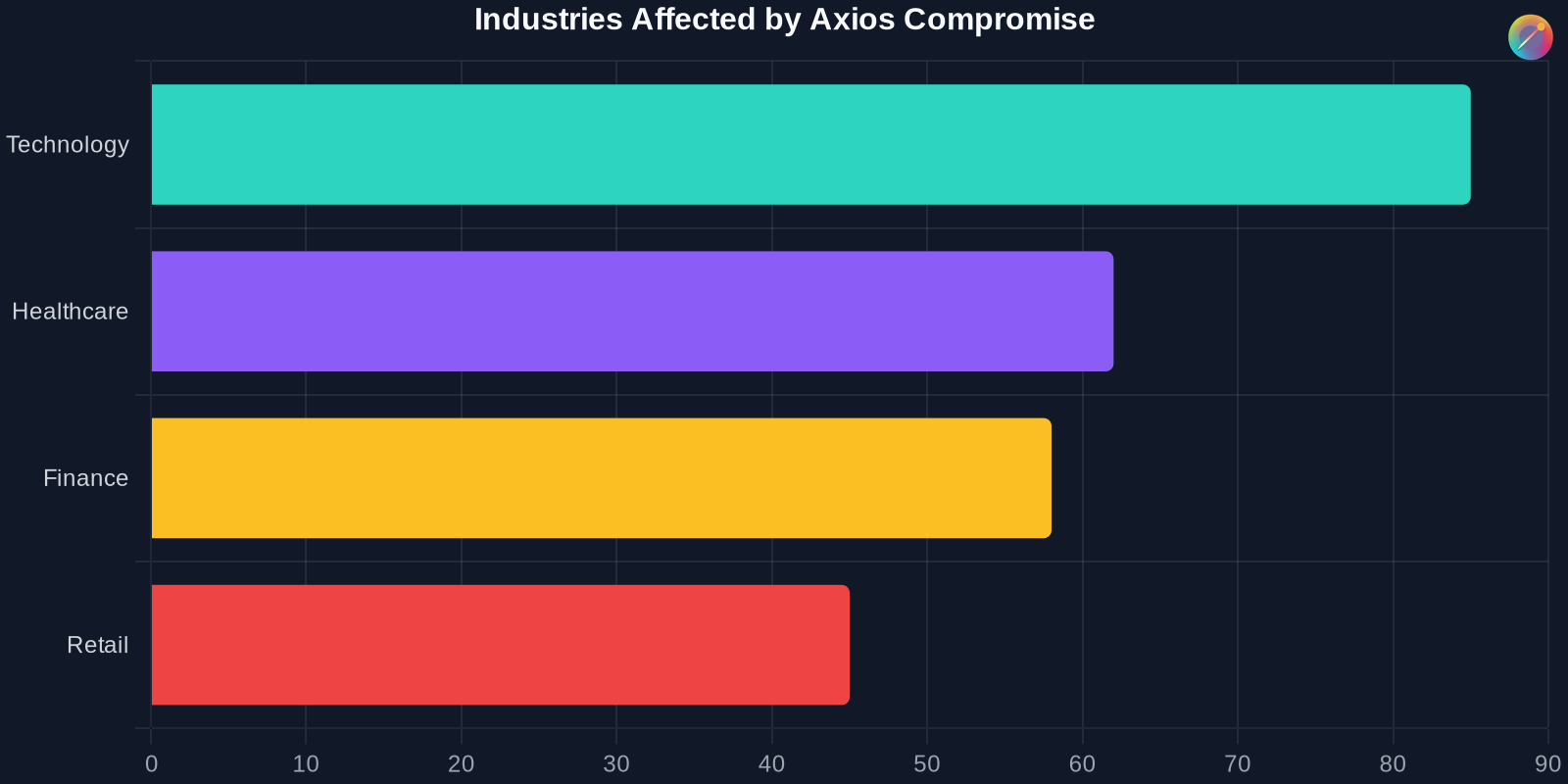

Indústrias afetadas

O pacote Axios é usado em vários setores, cada um enfrentando riscos e desafios únicos devido ao compromisso.

Resposta e Mitigação

Em resposta ao compromisso Axios, foram tomadas várias medidas para mitigar o impacto e prevenir futuros incidentes. Estes incluem:

- Remoção de pacote malicioso: o pacote comprometido foi removido do registro npm.

- Avisos de segurança: Foram emitidos avisos de segurança para alertar os usuários sobre o comprometimento.

- Atualizações e patches: os desenvolvedores foram aconselhados a atualizar para uma versão segura do pacote.

- Medidas de segurança aprimoradas: Medidas de segurança adicionais foram implementadas para evitar incidentes semelhantes.

Lições aprendidas

O compromisso Axios oferece várias lições importantes para a comunidade de desenvolvimento de software:

- Vigilância: O monitoramento e a vigilância contínuos são essenciais para detectar e responder a ameaças à segurança.

- Confie, mas verifique: Mesmo pacotes amplamente confiáveis podem ser comprometidos. Sempre verifique a integridade das dependências.

- Resposta a incidentes: Ter um plano robusto de resposta a incidentes pode minimizar o impacto das violações de segurança.

Implicações Futuras

O compromisso Axios tem implicações significativas para o futuro da segurança de software. Ele destaca a necessidade de:

- Ferramentas de segurança aprimoradas: ferramentas aprimoradas para detectar e prevenir ataques à cadeia de suprimentos.

- Colaboração: Maior colaboração entre desenvolvedores, pesquisadores de segurança e fornecedores de plataformas.

- Educação: Maior conscientização e educação sobre as melhores práticas de segurança de software.

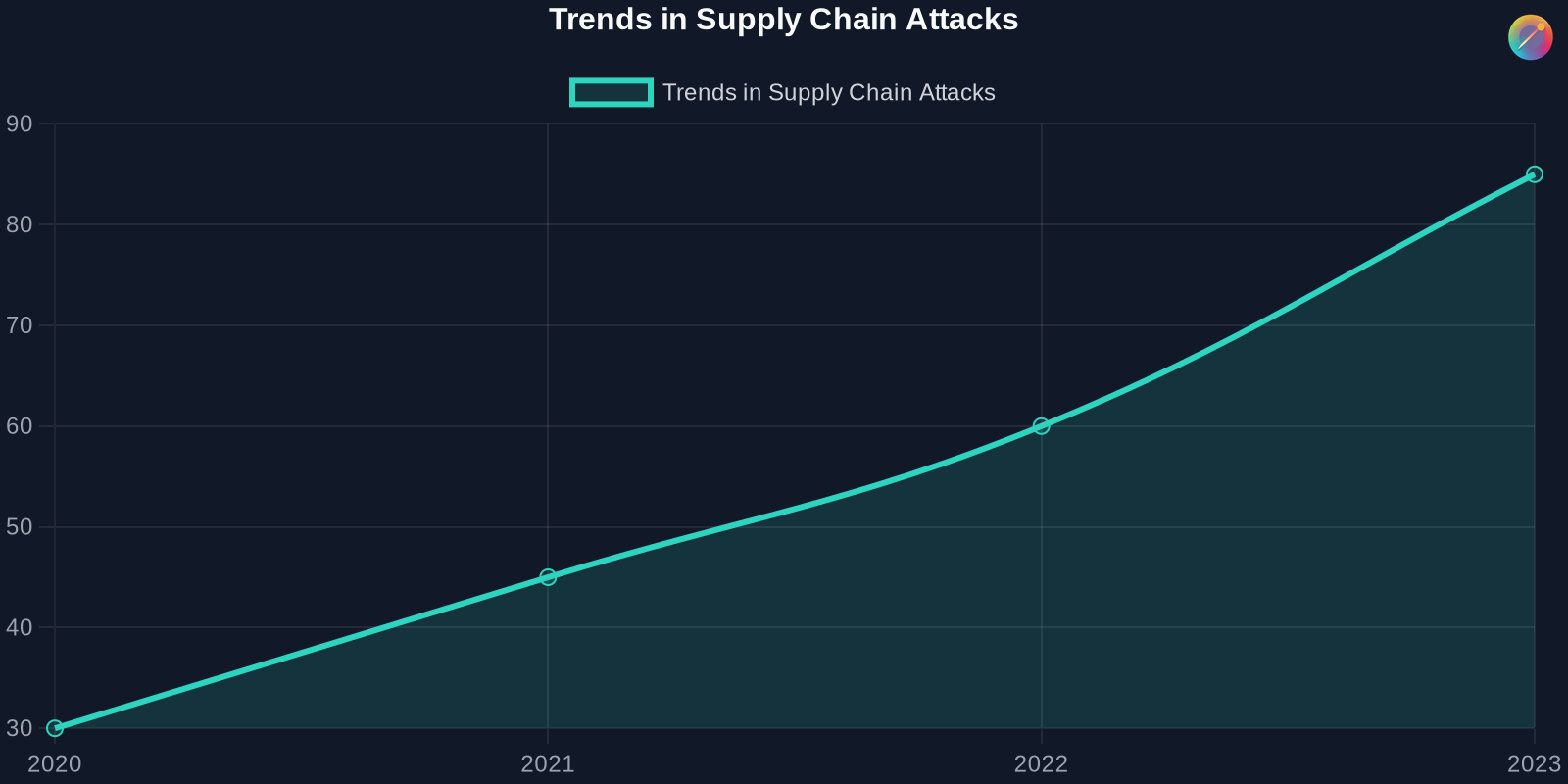

Tendências em ataques à cadeia de suprimentos

Os ataques à cadeia de abastecimento têm aumentado, com sofisticação e impacto crescentes.

Conclusão

O comprometimento do pacote Axios npm é um lembrete claro das vulnerabilidades em nossas cadeias de fornecimento de software. Ressalta a necessidade de vigilância contínua, medidas de segurança robustas e resposta proativa a incidentes. Ao aprender com este incidente e implementar as melhores práticas, podemos proteger melhor os nossos sistemas e dados contra ameaças futuras.