Compromis du package Axios NPM : une plongée approfondie dans l’attaque de la chaîne d’approvisionnement

Compromis du package Axios NPM : une plongée approfondie dans l'attaque de la chaîne d'approvisionnement

La récente compromission du package Axios npm a envoyé une onde de choc dans la communauté des développeurs de logiciels. Cette attaque contre la chaîne d’approvisionnement, attribuée à un acteur menaçant lié à la Corée du Nord, met en évidence les vulnérabilités de nos écosystèmes logiciels. Selon des rapports récents, la faille Axios constitue une menace sérieuse pour la sécurité des logiciels, nécessitant une action immédiate pour minimiser le rayon d'explosion.

Comprendre le package Axios NPM

Axios est une bibliothèque JavaScript largement utilisée pour effectuer des requêtes HTTP à partir des navigateurs et de Node.js. Sa popularité en fait une cible privilégiée pour les acteurs malveillants cherchant à exploiter la chaîne d’approvisionnement logicielle. La récente compromission impliquait un acteur malveillant publiant une version malveillante du package Axios dans le registre npm.

Le vecteur d'attaque

L’attaque contre le colis Axios a été méticuleusement planifiée et exécutée. L’acteur menaçant a d’abord publié une version propre du package pour établir sa crédibilité. Après avoir attendu 18 heures, ils ont mis à jour le package avec un code malveillant. Ce retard a permis au package de contourner de nombreux outils de sécurité qui signalent les activités suspectes des comptes sans historique.

Étapes de l'attaque

- Publication initiale: l'attaquant a publié une version propre du package Axios. 2.Délai d'attente: Le colis est resté propre pendant 18 heures pour établir la confiance. 3.Mise à jour malveillante: le package a été mis à jour avec un code malveillant. 4.Exploitation: les utilisateurs qui ont téléchargé le package mis à jour ont été compromis.

Impact du compromis

Le compromis du paquet Axios a des implications considérables. Compte tenu de son utilisation généralisée, ce package malveillant pourrait potentiellement affecter des milliers d’applications et de systèmes. L’impact comprend les violations de données, les compromissions du système et la propagation potentielle du malware.

The Axios compromise is a wake-up call for the software development community. It highlights the need for robust security measures and continuous monitoring.

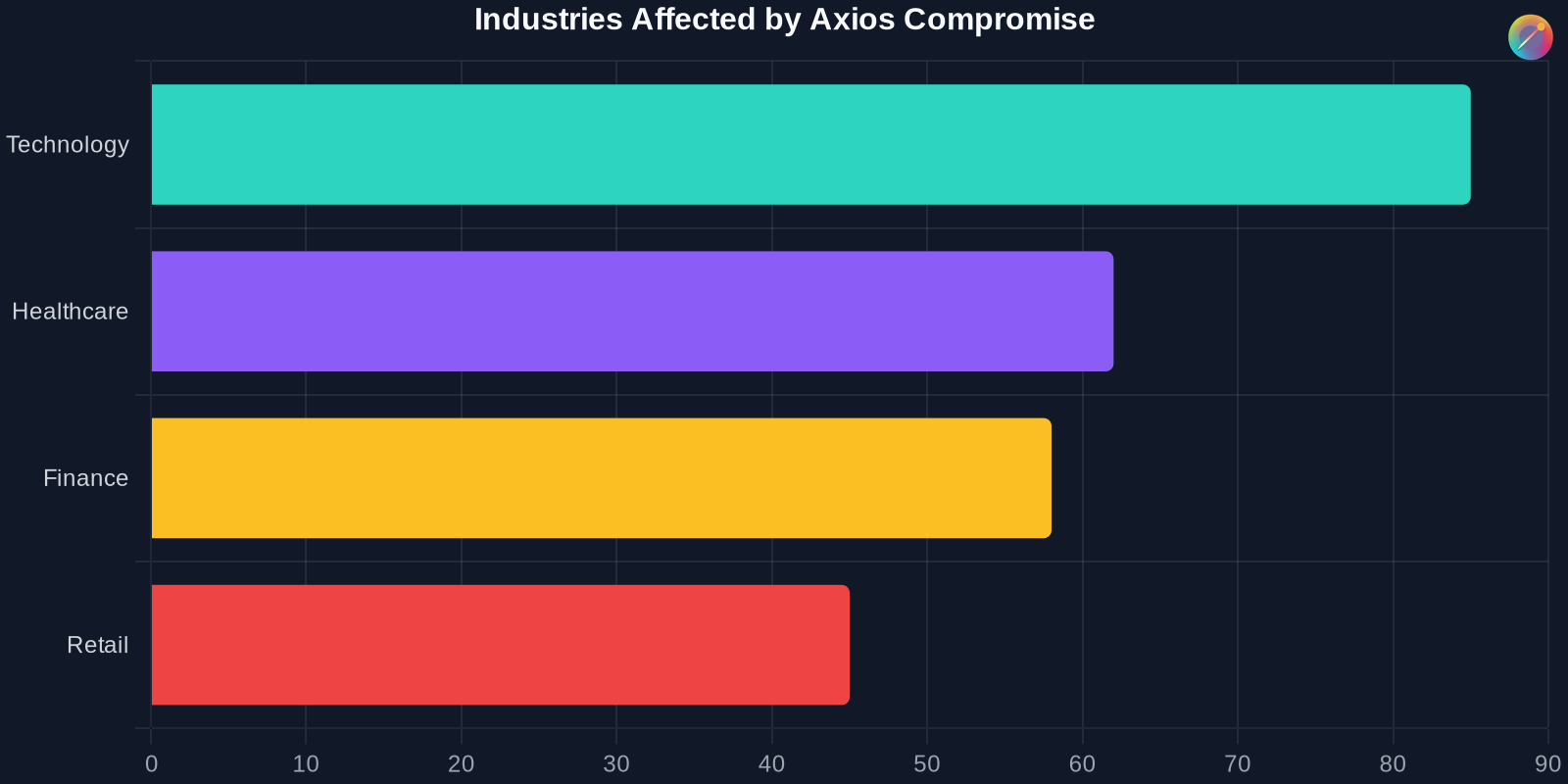

Secteurs concernés

Le package Axios est utilisé dans divers secteurs, chacun étant confronté à des risques et des défis uniques en raison du compromis.

Réponse et atténuation

En réponse à la compromission d'Axios, plusieurs mesures ont été prises pour atténuer l'impact et prévenir de futurs incidents. Ceux-ci incluent :

1.Suppression du package malveillant: le package compromis a été supprimé du registre npm. 2.Avis de sécurité: des avis de sécurité ont été émis pour alerter les utilisateurs de la compromission. 3.Mises à jour et correctifs: il a été conseillé aux développeurs de mettre à jour vers une version sécurisée du package. 4.Mesures de sécurité renforcées: des mesures de sécurité supplémentaires ont été mises en œuvre pour prévenir des incidents similaires.

Leçons apprises

Le compromis Axios offre plusieurs enseignements clés pour la communauté du développement logiciel :

1.Vigilance: une surveillance et une vigilance continues sont essentielles pour détecter et répondre aux menaces de sécurité. 2.Faites confiance mais vérifiez: Même les packages largement fiables peuvent être compromis. Vérifiez toujours l’intégrité des dépendances. 3.Réponse aux incidents: disposer d'un plan de réponse aux incidents solide peut minimiser l'impact des failles de sécurité.

Implications futures

Le compromis Axios a des implications significatives pour l’avenir de la sécurité logicielle. Il souligne la nécessité de :

1.Outils de sécurité améliorés: outils améliorés pour détecter et prévenir les attaques de la chaîne d'approvisionnement. 2.Collaboration: une plus grande collaboration entre les développeurs, les chercheurs en sécurité et les fournisseurs de plateformes. 3.Éducation : sensibilisation et éducation accrues aux meilleures pratiques en matière de sécurité logicielle.

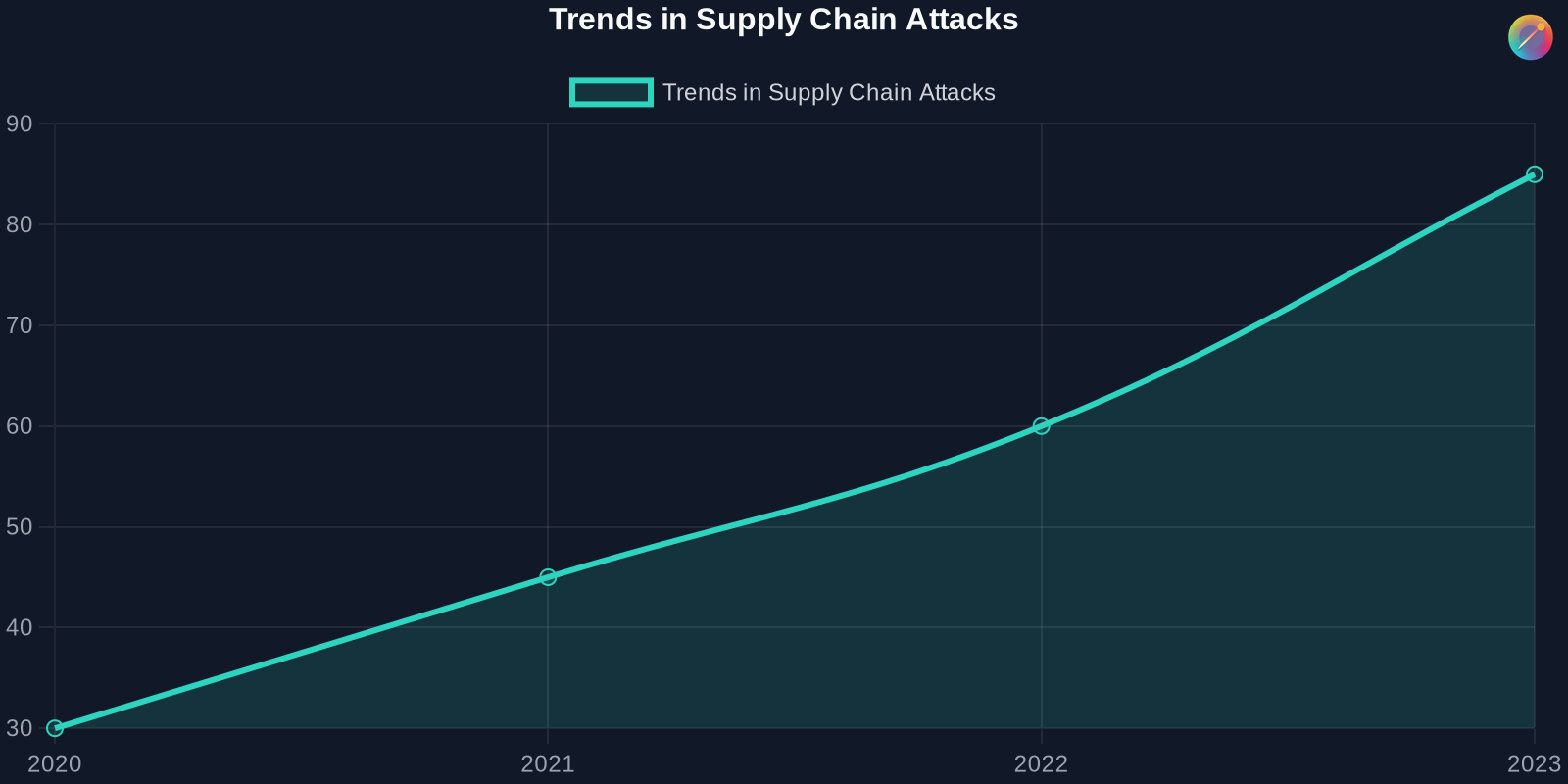

Tendances des attaques contre la chaîne d'approvisionnement

Les attaques contre la chaîne d’approvisionnement sont en augmentation, avec une sophistication et un impact croissants.

Conclusion

La compromission du package Axios npm est un rappel brutal des vulnérabilités de nos chaînes d’approvisionnement logicielles. Cela souligne la nécessité d’une vigilance continue, de mesures de sécurité robustes et d’une réponse proactive aux incidents. En tirant les leçons de cet incident et en mettant en œuvre les meilleures pratiques, nous pouvons mieux protéger nos systèmes et nos données contre les menaces futures.