Grundlegende ethische Hacking-Tools, die jeder Anfänger im Jahr 2026 kennen muss

Grundlegende ethische Hacking-Tools, die jeder Anfänger im Jahr 2026 kennen muss

Ethisches Hacken ist in der heutigen digitalen Landschaft eine entscheidende Fähigkeit. Angesichts der zunehmenden Cyber-Bedrohungen war die Nachfrage nach ethischen Hackern noch nie so hoch. Tatsächlich wird prognostiziert, dass der Karriereweg im ethischen Hacking in Indien bis 2026 erheblich zunehmen wird und lukrative Gehälter und vielfältige Jobrollen bietet.

Was ist ethisches Hacking?

Beim ethischen Hacking geht es darum, Systeme auf sichere und legale Weise auf Schwachstellen zu testen. Ethische Hacker, auch White-Hat-Hacker genannt, nutzen ihre Fähigkeiten, um die Sicherheit zu verbessern und Systeme vor böswilligen Angriffen zu schützen. In diesem Bereich geht es nicht nur um Hacking; Es geht darum, Systeme zu verstehen, Schwachstellen zu erkennen und Lösungen zu deren Absicherung bereitzustellen.

Grundlegende ethische Hacking-Tools für Anfänger

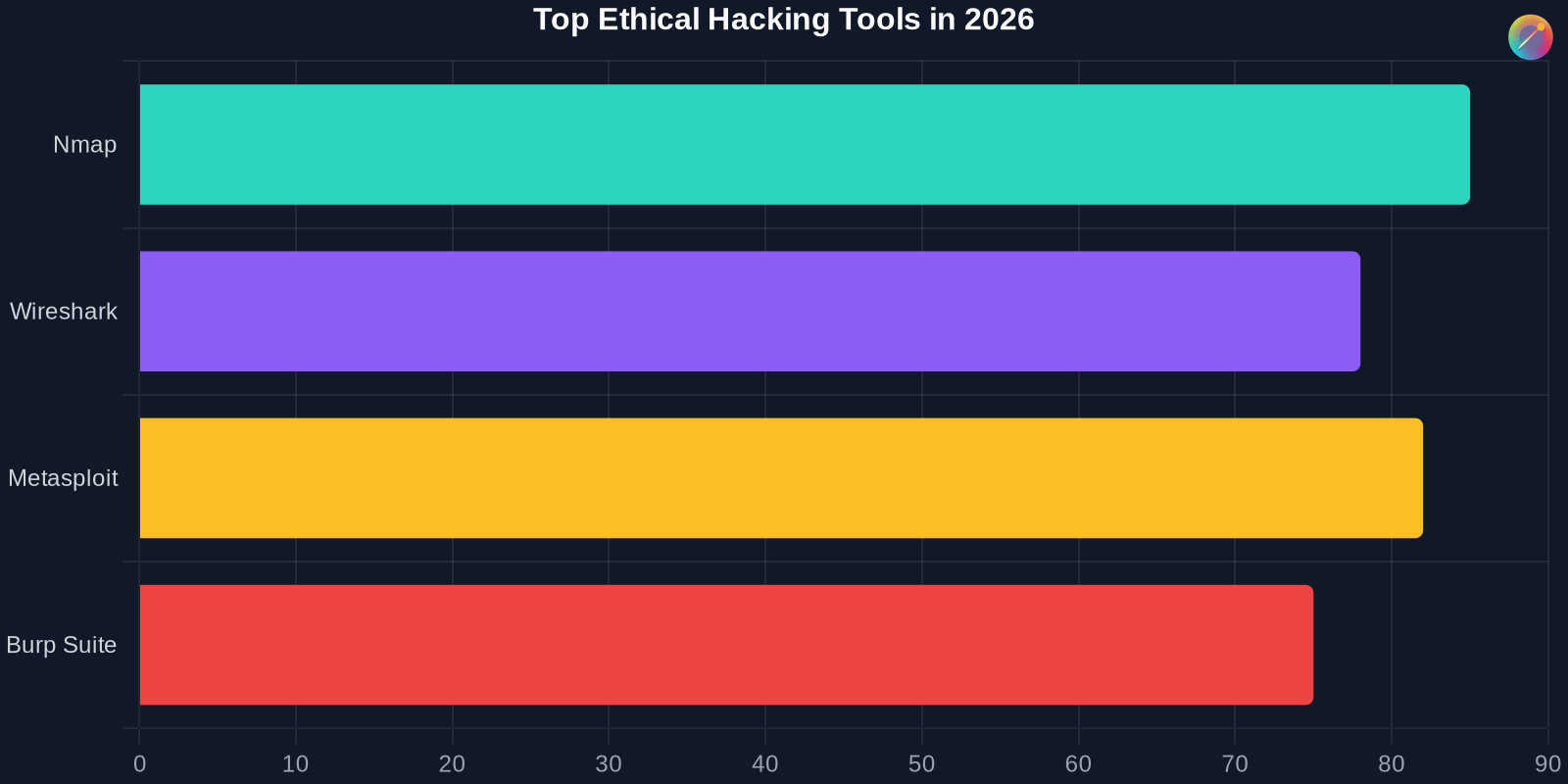

1. Nmap

Nmap (Network Mapper) ist ein kostenloses Open-Source-Tool zur Netzwerkerkennung und Sicherheitsüberprüfung. Es ist eines der beliebtesten Tools unter ethischen Hackern, um Netzwerke zu scannen und offene Ports, Dienste und potenzielle Schwachstellen zu identifizieren.

2. Wireshark

Wireshark ist ein Netzwerkprotokollanalysator, mit dem Sie den in einem Computernetzwerk laufenden Datenverkehr erfassen und interaktiv durchsuchen können. Es ist ein unverzichtbares Werkzeug zum Verständnis von Netzwerkprotokollen und zur Fehlerbehebung bei Netzwerkproblemen.

3. Metasploit

Metasploit ist ein leistungsstarkes Tool zum Entwickeln und Ausführen von Exploit-Code auf einem Remote-Zielcomputer. Es wird häufig für Penetrationstests und Schwachstellenbewertungen verwendet. Metasploit bietet ethischen Hackern ein umfassendes Framework zum Testen und Validieren von Sicherheitslücken.

The truth is this: Ethical hacking itself is not usually the problem. The real issue is whether you understand how to use it responsibly, ethically, and safely.

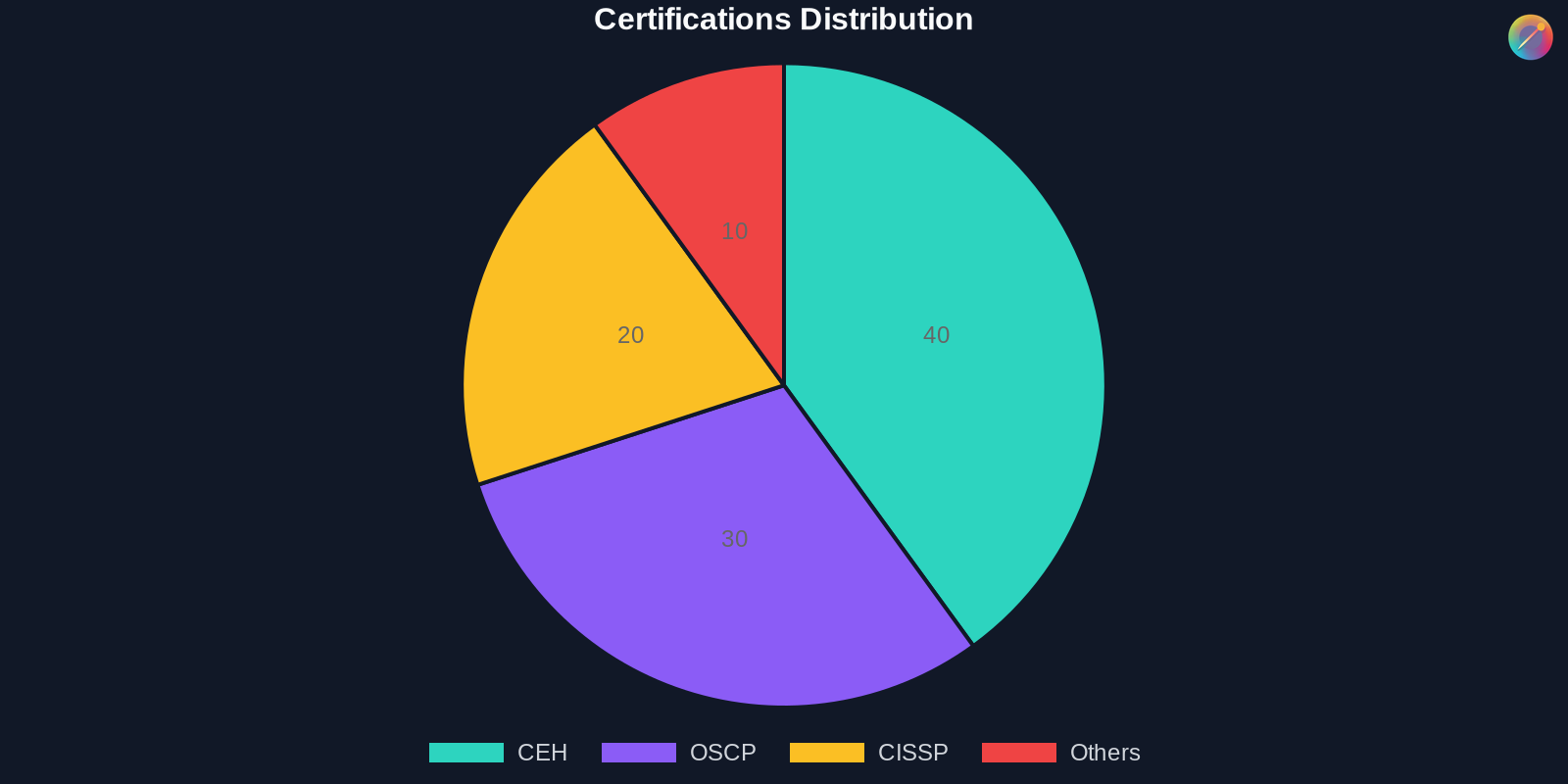

Top-Zertifizierungen für ethische Hacker im Jahr 2026

1. Zertifizierter ethischer Hacker (CEH)

Die Zertifizierung zum Certified Ethical Hacker (CEH) ist eine der anerkanntesten Zertifizierungen im Bereich ethisches Hacken. Es deckt ein breites Themenspektrum ab, darunter Netzwerksicherheit, Kryptographie und ethische Hacking-Techniken.

2. Offensive Security Certified Professional (OSCP)

Die Offensive Security Certified Professional (OSCP)-Zertifizierung ist eine praxisorientierte Zertifizierung, die sich auf praktische Fähigkeiten im Penetrationstest konzentriert. Es genießt in der Branche hohes Ansehen und ist ein Muss für jeden ernsthaften ethischen Hacker.

3. Certified Information Systems Security Professional (CISSP)

Die Zertifizierung zum Certified Information Systems Security Professional (CISSP) ist eine weltweit anerkannte Zertifizierung im Bereich der Informationssicherheit. Es deckt ein breites Themenspektrum ab, darunter Sicherheit und Risikomanagement, Anlagensicherheit sowie Kommunikations- und Netzwerksicherheit.

Für ethisches Hacken erforderliche Fähigkeiten

1. Netzwerkfähigkeiten

Ein ausgeprägtes Netzwerkverständnis ist für ethisches Hacken unerlässlich. Dazu gehören Kenntnisse über TCP/IP, DNS, HTTP und andere Netzwerkprotokolle. Ethische Hacker müssen in der Lage sein, den Netzwerkverkehr zu analysieren und potenzielle Schwachstellen zu identifizieren.

2. Programmierkenntnisse

Programmierkenntnisse sind für ethisches Hacken von entscheidender Bedeutung. Kenntnisse in Programmiersprachen wie Python, Java und C++ können ethischen Hackern dabei helfen, benutzerdefinierte Tools und Skripte für Penetrationstests und Schwachstellenbewertung zu entwickeln.

3. Kenntnisse über Betriebssysteme

Ethische Hacker müssen über ein tiefes Verständnis verschiedener Betriebssysteme verfügen, darunter Windows, Linux und macOS. Dieses Wissen ist für die Identifizierung und Ausnutzung von Schwachstellen in verschiedenen Umgebungen unerlässlich.

Jobrollen und zukünftiger Umfang im ethischen Hacking

1. Penetrationstester

Penetrationstester sind für die Identifizierung und Ausnutzung von Schwachstellen in Systemen und Netzwerken zuständig. Sie verwenden eine Vielzahl von Tools und Techniken, um die Sicherheit der Infrastruktur einer Organisation zu testen und Empfehlungen für Verbesserungen abzugeben.

2. Sicherheitsanalyst

Sicherheitsanalysten sind für die Überwachung und Analyse der Sicherheitslage einer Organisation verantwortlich. Sie verwenden verschiedene Tools und Techniken, um potenzielle Bedrohungen und Schwachstellen zu identifizieren und Empfehlungen zur Schadensbegrenzung abzugeben.

3. Ethischer Hacker

Ethische Hacker sind dafür verantwortlich, Schwachstellen in Systemen und Netzwerken auf legale und ethische Weise zu identifizieren und auszunutzen. Sie nutzen ihre Fähigkeiten, um die Sicherheit zu verbessern und Systeme vor böswilligen Angriffen zu schützen.

| Feature | Before | After |

|---|---|---|

| Job Opportunities | Limited | Expanding |

| Salary | Moderate | High |

| Certifications | Few | Many |

Wichtige Erkenntnisse

FazitEthisches Hacken ist ein entscheidender Bestandteil der Cybersicherheit, und die Nachfrage nach qualifizierten ethischen Hackern steigt. Wenn Sie die wesentlichen Werkzeuge, Zertifizierungen und Fähigkeiten verstehen, die für ethisches Hacken erforderlich sind, können Sie Ihre Karriere in diesem spannenden und lohnenden Bereich beginnen.

Aufruf zum Handeln

Wenn Sie an einer Karriere im ethischen Hacking interessiert sind, lernen Sie zunächst die wesentlichen Werkzeuge und Techniken. Erwägen Sie den Erwerb von Zertifizierungen wie CEH, OSCP und CISSP, um Ihre Fähigkeiten zu erweitern und Ihre Berufsaussichten zu verbessern. Treten Sie Online-Communitys und Foren bei, um über die neuesten Trends und Entwicklungen im Bereich ethisches Hacken auf dem Laufenden zu bleiben.

Vergleich ethischer Hacking-Tools

1. Nmap vs. Wireshark

Nmap und Wireshark sind beide wesentliche Werkzeuge für ethisches Hacken, dienen jedoch unterschiedlichen Zwecken. Nmap wird hauptsächlich zur Netzwerkerkennung und Sicherheitsüberprüfung verwendet, während Wireshark zur Netzwerkprotokollanalyse verwendet wird. Wenn Sie die Unterschiede zwischen diesen Werkzeugen verstehen, können Sie das richtige Werkzeug für die jeweilige Aufgabe auswählen.

2. Metasploit vs. Burp Suite

Metasploit und Burp Suite sind beide leistungsstarke Tools für Penetrationstests und Schwachstellenbewertung. Metasploit ist ein umfassendes Framework zum Entwickeln und Ausführen von Exploit-Code, während Burp Suite ein Tool zum Testen der Sicherheit von Webanwendungen ist. Beide Tools sind für ethische Hacker unverzichtbar und bieten einzigartige Funktionen und Fähigkeiten.